这是一个创建于 67 天前的主题,其中的信息可能已经有所发展或是发生改变。

求救!

我一台 vps 服务器,上个月突然流量暴涨,把流量撑爆后导致服务中断。

这个月服务重启后发现继续下行流量占满了每一秒的带宽。我进入宝塔面板把所有 web 服务都停掉发现流量还是那么大。这才感觉不对劲。

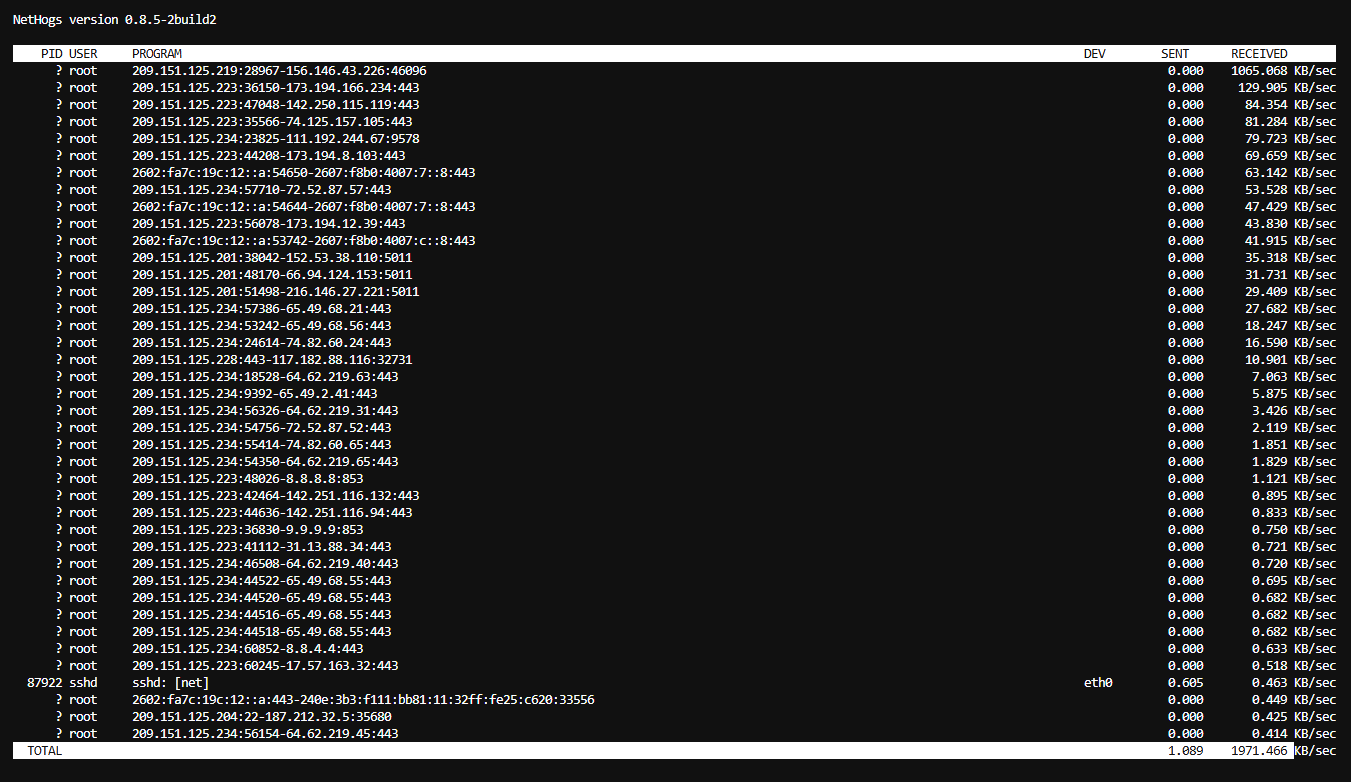

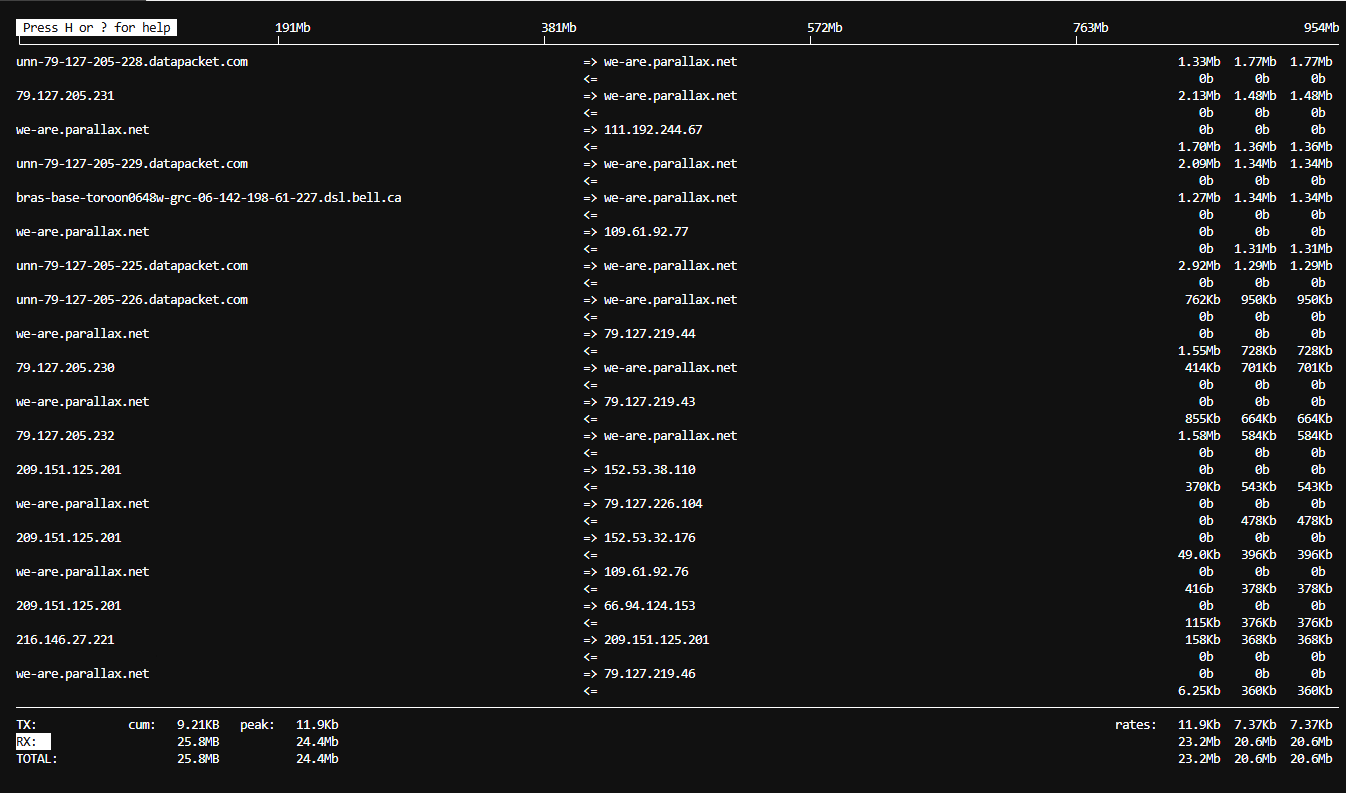

用 nethogs 和 iftop 来查看流量情况,发现如下面两张图所示。

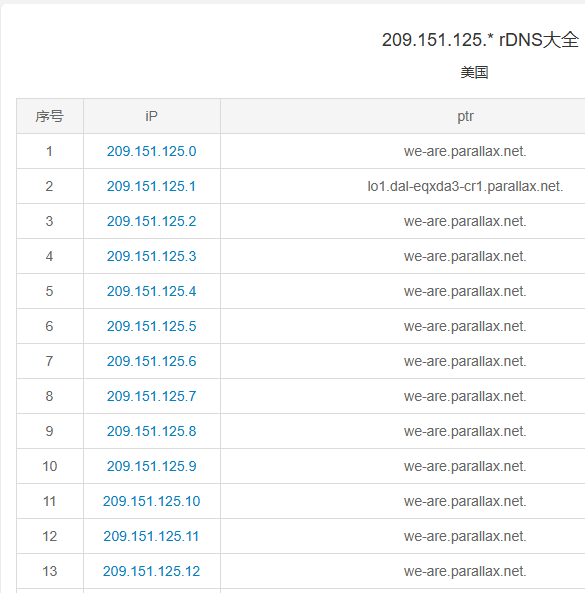

大量的单方面的下行流量,都来自 209.151.125.* 的地址,那个 we-are 点 parallax 点 net 的网址也全部对应这这个 IP 段。

是不是这个 vps 被 DDoS 攻击了? 还是被 UDP Flood 攻击?

我对 linux 服务器不是太熟悉,目前对此束手无策,眼看着带宽被占满。怎么办啊??

1

gaobh 67 天前 via iPhone

套 cdn 了吗,用 waf 清洗下

|

2

kk2syc 67 天前

parallax 是一家服务商,你可以去下面找客服要求封机

https://billing.parallax.net/ |

3

linglingfa OP 目前我是这么操作的:

1 ,使用 sudo lsof -i -P | grep parallax 查看,没有任何记录。 2 ,已经使用 iptables drop 掉了 we-are.parallax.net 所对应的 209.151.125.* ip 段。 3 ,目前使用 nethogs 查看,total 的流量只有 1000K 左右,但是从整个服务器的流量监控来看,实时流量还在 3000K 左右。不太明白这是为什么。 问 AI: ChatGPT 是这么说的 iptables 只是在内核层面丢弃了数据包,但从外部来看这些流量依旧“打到了你机器的网络接口”,因此外部监控(或者机房监控、运营商监控)会将其统计为入站带宽占用。 nethogs 只统计成功“送到用户态进程”的数据,即被操作系统正常处理并分配给进程的流量。 被 iptables DROP 的数据包不会继续交给进程,因此不会出现在 nethogs 中。 结果就会出现:外部监控看到你接口依旧有 3MB/s 左右的流量;而在 nethogs 里只有 1MB/s 左右的“实际被应用程序接收/发送”的数据。 …………………… 如果是这种情况,这不就是一种 DDoS 攻击吗? 不停的给我发数据,我拒绝了也没用,因为也要我收到了才能拒绝。 |

4

hingle 67 天前

sudo ss -ntp

看看是哪个程序在连接 |

5

caomingjun 67 天前 via Android

GPT 是对的,你现在用本机的防火墙意义不大,可以用服务商提供的防火墙功能,一般都有的。你用的什么服务商的 VPS ?

|

6

linglingfa OP 先说结论:

为了避免流量被继续无所谓的消耗,已经关掉了服务器。然后给 vps 的服务商写 ticket 寻求他们的解决。 …… 折腾了半个晚上,问了包括 v2 上的朋友,前同事,网友,还有 ChatGPT 等,基本上得出结论,vps 上产生的入站(下行)流量,和我自己服务器上的程序没关系,重装也是一样的,什么软件都不安装只有一个空白的 ubuntu 也是一样的。别的论坛上也有别的网友反馈了一模一样的状况,这基本上可以肯定就是和我自己安装的东西无关了。 从抓包的情况分析来看,`we-are.parallax.net` 或者这个 209.151.125.* ip 段 似乎并非普通合法网站,而像是一个汇聚来自各地 IPsec/UDP 加密数据、随机 TCP 会话的“流量混杂点”或“恶意 C&C/代理节点”。至于到底是干什么不停的给这个小小的 vps 灌这么多入站流量我是不懂了。反正呢,如 5 楼所说,自己本机防火墙意义不大,这个需要服务商更上一层的防火墙才能有作用。 在这里记录一下,以后再有 V2EX 的网友遇到类似的问题,可能可以有参考的价值。 |